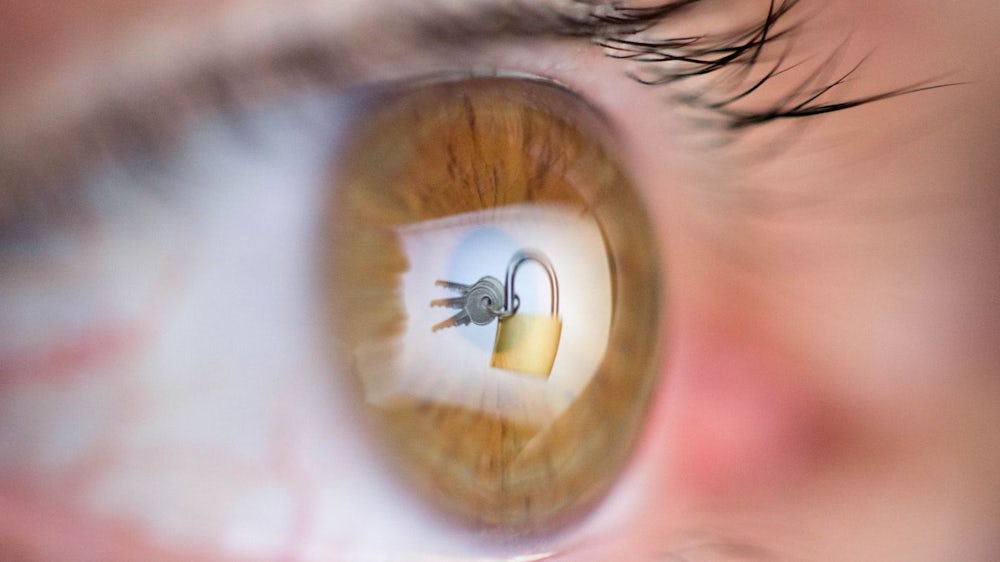

Ein Vorgang wie er täglich millionenfach passiert: Den günstigsten Preis online gesucht, Kreditkarte gezückt, Adressdaten eingegeben und schon ist die Bestellung abgeschickt. Kaum einer wirft dabei einen Blick in die Adresszeile des Browsers und überprüft: Ja, das Schlosssymbol ist geschlossen, meine Daten sind also sicher. Und wenn doch, dann wird dem Symbol im Grunde blind vertraut.

Nach einem Klick auf das Schlosssymbol verrät ein Infofenster des Internetbrowsers, dass die Verbindung mittels eines digitalen Zertifikats verschlüsselt ist. Aber was heißt das nun genau? Können NSA und die anderen Geheimdienste wirklich nicht sehen, was ich gekauft habe? Können kriminelle Hacker nicht die Kreditkartendaten abfangen und damit Böses anfangen?

Verschlüsselungstechniken sind wohl beinahe so alt wie die Menschheit. Statt Codebüchern und Geheimtreffen, bei denen Geheimwörter abgesprochen werden gibt es heute Server, digitale Zertifikate und lange Verschlüsselungssequenzen, die auf komplizierten mathematischen Algorithmen basieren. Die digitale Technik und schnelle Computerprozessoren ermöglichen es, fast unknackbare Verschlüsselungsmechanismen zu verwenden.

Doch für Laien sind die Abkürzungen und Fachbegriffe oft zu kompliziert und unübersichtlich. Grundsätzlich sollte man aber wissen, dass es im Grunde darum geht, Informationen, also Daten von A nach B zu transportieren, ohne dass die dabei verwendeten Server und andere Dritte erkennen können, um welche Daten es sich handelt.

Symmetrische und asymmetrische Verschlüsselung

Dabei kann man auf symmetrische Verschlüsselung zurückgreifen, bei der die Datei mittels eines Codierungsschlüssels unleserlich gemacht wird. Sender A und Empfänger B müssen beide den Schlüssel kennen, um die Information entziffern zu können. WLAN-Verbindungen werden darüber verschlüsselt, sofern man ein WPA2-Passwort mit AES ( Advanced Encryption Standard) einrichtet, was heute Standard ist. Ein Problem wird dabei offensichtlich: Wie übermittelt man den Schlüssel ohne dass ihn Dritte abfangen können? Gerade im unsicheren, da von Haus aus unverschlüsselten Internet funktioniert eine solche Lösung nicht zuverlässig. Eine erklärende E-Mail, in der der Schlüssel steht, könnte im Prinzip von jedem ausgelesen werden.

Daher werden hier vor allem sogenannte asymmetrische Verschlüsselungen verwendet. Es gibt einen öffentlichen und einen geheimen privaten Schlüssel. Den öffentlichen Schlüssel kann man mit einem Vorhängeschloss vergleichen, das unendlich mal verfielfältigt vom Empfänger B ausgegeben wird. Sender A verschlüsselt nun mit diesem seine Information. Empfänger B wiederum hat seinen geheimen Schlüssel, den nur er kennt und kann damit schließlich die Nachricht entziffern. Es muss also kein geheimer Schlüssel zwischen A und B ausgetauscht werden.

Verschlüsselungstechniken im Internet verwenden meist eine Kombination aus beiden Techniken, die hybride Verschlüsselung. Gerade bei E-Mails, die standardmäßig unverschlüsselt gesendet und daher wie Postkarten gelesen werden können, kann im Grunde jeder auf diese Technik zurückgreifen. Mittels PGP (Pretty Good Privacy) und S/Mime kann man sich einen persönlichen und öffentlichen Schlüssel erzeugen und so verschlüsselte Nachrichten austauschen. Anleitungen dazu finden sich im Internet einige.

Auch die anfangs erwähnten Kreditkartendaten werden durch eine hybride Verschlüsselung abgesichert übertragen. Bei SSL/TLS bzw. bei sogenannten https-Verbindungen wird die Verbindung mittels eines vertrauenswürdigen Zertifikats und einer assymmetrischen Verschlüsselung hergestellt. Die Daten selbst werden dann symmetrisch verschlüsselt übertragen. Dabei sollte man immer daran denken: diese Techniken verschlüsseln nur den Übertragungsweg, nicht aber was am Ende auf dem Server mit den Daten geschieht und ob der Empfänger diese auch verschlüsselt abspeichert. Auch surft man deshalb nicht automatisch anonym und unerkannt durch das Web. Hier muss man wiederum zu Anonymisierungstechniken wie Browser-Plugins, TOR oder VPN-Tunneln greifen.

Symmetrische Verschlüsselungstechnik kann auch jeder auf seinem PC oder Notebook verwenden, um empfindliche Daten vor Datendieben zu verstecken. Die Betriebssysteme Windows und Mac OSX liefern mit Bitlocker und EFS (nur in der PRO-Version) bzw. FileVault Verschlüsselungstechniken gleich mit. Damit lassen sich beispielsweise Daten auf USB-Sticks oder dem Notebook so verschlüsseln, dass ein Notebook-Dieb keine Chance hat diese auszulesen. Wer lieber auf eine freie Verschlüsselungssoftware zurückgreift, sollte einen Blick auf TrueCrypt werfen, mit der sich ganze Festplatten verschlüsseln lassen.

Sicherheit am Ende der Übertragungskette meist schwach

Verschlüsselung hilft also vor allem Daten so abzusichern, dass nur diejenigen, die auch den Schlüssel kennen, diese auslesen können. Da man im Internet nie weiß, über welche Knotenpunkte die Verbindungen laufen, wird heute standardmäßig bei Onlinebanking, seriösen Onlineshops oder auch bei sozialen Netzwerken die Datenübertragung verschlüsselt. Damit sind sie relativ sicher vor dem Zugriff Dritter, vor allem vor Cyberkriminellen, die den Datenverkehr abhorchen.

Werden die Daten allerdings auf den Servern unverschlüsselt abgespeichert und dort abgegriffen, hilft die beste Übertragungsverschlüsselung nicht. So stellte auch Edward Snowden fest, dass die Verschlüsselungstechniken zuverlässig funktionieren und noch nicht geknackt wurden, doch dass die Sicherheit am Ende der Übertragungskette meist schwach ist, was gerade den Geheimdiensten die Arbeit leicht macht (Stand Dezember 2013).