Wie verbreitet ist die digitale Rasterfahndung? Vergangenes Jahr wurde bekannt, dass die Dresdner Polizei bei einer Neonazi-Demonstration im Februar 2011 über eine Funkzellenabfrage Datensätze von mehr als 250.000 Handynutzern abgefischt hatte; nun wirft ein Fall aus Berlin abermals ein Schlaglicht auf die umstrittene Praxis.

Bei der Funkzellenabfrage werden - auf richterliche Anordnung - in bestimmten Funkzellen alle angefallenen Verbindungsdaten gesammelt und nach Hinweisen auf Straftäter durchsucht. Datenschützer kritisieren, dass diese Ermittlungsmethode im Handy- und Smartphone-Zeitalter zu unbestimmt sei und viele Anwohner oder Passanten ohne ihr Wissen in das Visier der Behörden kämen.

Das Instrument ist auf "Straftaten von erheblicher Bedeutung" beschränkt - wie oft es zum Einsatz kommt, ist allerdings unklar, da die Abfragen in den Polizeistatistiken nicht gesondert ausgewiesen werden. Das Blog Netzpolitik.org dokumentiert anhand eines internen Polizeidokuments ( pdf hier) nun einen weiteren Einsatz und kritisiert dabei die fehlende Verhältnismäßigkeit der Funkzellenabfrage.

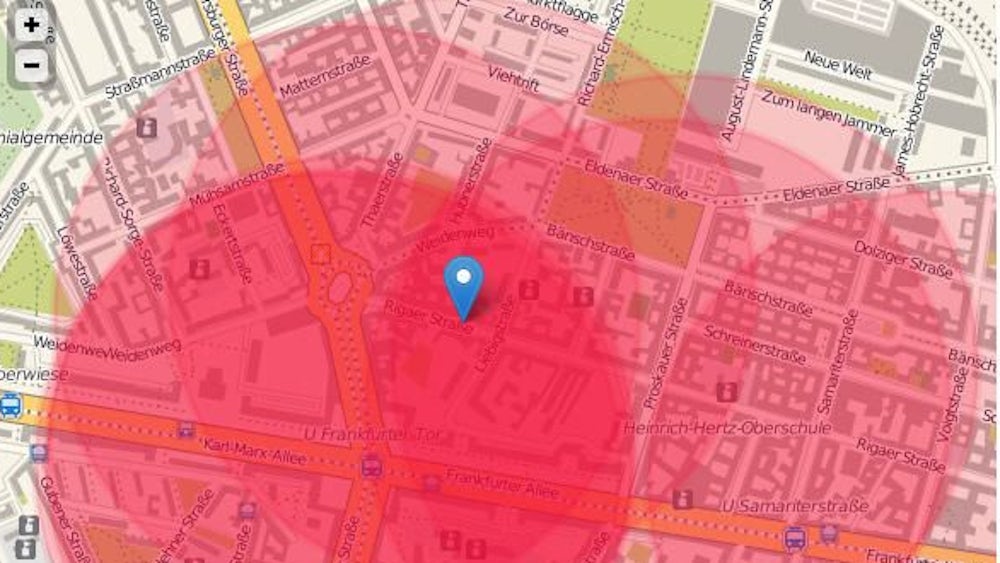

Dabei geht es um einen Fall von versuchter Brandstiftung im Berliner Bezirk Friedrichshain vom 24. Oktober 2009: Eine Polizeistreife entdeckte in jener Nacht unter einem Auto "abgebrannte Gegenstände", die einen "geringen Sachschaden" verursachten.

Versuchte Brandstiftung per Funkzellenortung aufklären?

Nachdem erste Ermittlungsversuche jedoch offenbar erfolglos blieben, beantragte die Berliner Polizei einige Wochen später die Auswertung der Daten von 13 Funkmasten, die vom zuständigen Ermittlungsrichter genehmigt wurde. Der Abfrage-Zeitraum umfasste 75 Minuten der Tatnacht und begann eine halbe Stunde vor der Entdeckung der brennenden Gegenstände.

Wie viele Daten die Behörden dadurch aus dem dicht besiedelten Gebiet erhielten, was den Informationen geschah und ob der Täter dadurch ermittelt werden konnte, ist nicht bekannt. Netzpolitik.org erhielt keine Auskunft von Polizei und beteiligter Staatsanwaltschaft. Eine Anfrage von Süddeutsche.de wurde noch nicht beantwortet, der zuständige Pressesprecher der Staatsanwaltschaft erklärte allerdings bereits, über die Ermittlungsmethoden bei einem solchen Verfahren keine Auskunft geben zu können.

Tatsächlich fällt auch versuchte Brandstiftung unter die "Straftaten von erheblicher Bedeutung" ( pdf hier). Allerdings verweist Netzpolitik-Autor Andre Meister darauf, dass beispielsweise in Hamburg Gerichte Anträge zur Funkzellenabfrage zur Aufklärung von Autobränden als "unverhältnismäßig" abgelehnt hätten.

Bundestag diskutiert über Neuregelung

Über die Verhältnismäßigkeit diskutiert derzeit auch der Bundestag: Vor einigen Monaten legten Grüne und Linke jeweils einen Gesetzesentwurf zur Neuregelung vor. Während die Linke eine komplette Abschaffung anstrebt, wollen die Grünen die Anwendung einschränken und größere Transparenz über die Zahl der Einsätze herstellen. SPD und FDP begrüßen eine Neuregelung grundsätzlich, das CSU-geführte Innenministerium hingegen sieht keinen Nachbesserungsbedarf. Im Februar findet zum Thema eine Experten-Anhörung im Rechtsausschuss statt.

Die Abfrage von Funkzellendaten war durch die Einführung der Vorratsdatenspeicherung erleichtert worden, aber auch nach der Entscheidung des Bundesverfassungsgerichts zur Aufhebung Datensammel-Gesetzes im März 2010 weiter möglich: Die Mobilfunkanbieter speichern einem internen Dokument der Münchner Staatsanwaltschaft zufolge ( pdf hier) Funkzellendaten sieben bis 182 Tage zur Abrechnung von Handy-Telefonaten.