Davi Ottenheimer platziert Dokumente für Angreifer gut sichtbar. Er will, dass sie geklaut werden - zusammen mit Daten. Ottenheimer arbeitet seit zwei Jahrzehnten als IT-Experte und referiert bei den wichtigen Konferenzen der Szene über seine Arbeit. Firmenchefs beauftragen ihn, ihre Netzwerke abzusichern. Dazu gehören auch diese Dokumente. Brechen Hacker in Firmennetze ein und klauen Blaupausen von Produkten, Passwörter oder Datensätze, und die platzierten Dokumente gleich mit - dann könne man die Täter später einfach überführen. "Die Dokumente haben wir mit einem digitalen Wasserzeichen ausgestattet. Sie sind somit eindeutig identifizierbar", sagt Ottenheimer.

Er spricht erstaunlich offen, wenn man bedenkt, dass diese Form der Absicherung nach US-Gesetzen illegal sein könnte. Der Computer Fraud and Abuse Act (CFAA), ein Gesetz von 1986, verbietet es, sich unberechtigterweise Zugang zu Computern zu verschaffen. Das Gesetz schützt also auch Diebe, die ihre Beute samt den Dokumenten auf ihren Rechnern lagern. Die Methode von Ottenheimer ist nur dann erfolgreich, wenn man die geklauten Daten wiederfindet. Dafür braucht man Zugang.

"Amerikanische Firmen machen das die ganze Zeit. Nur nicht von US-Boden aus."

Doch insgeheim werden in vielen Firmen jene Methoden in Erwägung gezogen, über die Ottenheimer spricht. Diskutiert wird das unter dem Schlagwort "Hacking Back". Die Vorstände sehnen sich nach einer Art Mini-Rache, einem Gegenangriff.

Auf Hacking Back angesprochen, sagte Michael Hayden, Ex-Chef der beiden Geheimdienste NSA und CIA, kürzlich während einer Podiumsdiskussion ( hier das Video, ab Minute 45): "Amerikanische Firmen machen das die ganze Zeit. Nur nicht von US-Boden aus." Von Briefkastenfirmen bis hin zu angeheuerten Hackern aus dem Ausland: Wege für Gegenangriffe soll es viele geben. Das digitale Wasserzeichen ist einer davon. Eine weitere Möglichkeit wäre es, die Rechner der Angreifer komplett lahmzulegen.

Dutzende Personen, darunter IT-Experten, Anwälte und Analysten, haben im Gespräch mit der Süddeutschen Zeitung darauf hingewiesen, dass diese Form des Gegenangriffs sehr offen diskutiert wird - und hin und wieder auch angewendet. "Ich kenne einige Firmen, die das machen", sagt zum Beispiel Robert Lee, ehemaliges Mitglied der US-Luftwaffe und Experte für Cyber-Sicherheit. Die Firmen, die er kenne, gehen nicht so weit, die Daten zu löschen. "Sie wollen aber wissen, was ihnen tatsächlich geklaut wurde", sagt er.

In Deutschland werden Hacker-Angriffe eher verschwiegen

Alexander Geschonneck kümmert sich bei den Wirtschaftsprüfern von KPMG Deutschland um IT-Forensik. Er wird gerufen, um zu analysieren, wie Hacker ihren Angriff ausgeführt haben. "Das geschädigte Unternehmen ist in einer Krisensituation. Der Vorstand sagt: Holt mir die Daten zurück. Greift die an. Ich möchte, dass denen auch etwas passiert." In Deutschland habe der Wunsch nach Rache aber nicht zugenommen.

In den USA ist das anders. Dort wurde in den vergangenen Jahren bekannt, dass mehrere große Unternehmen zum Opfer eines Hack-Angriffes wurden: Sony Pictures Entertainment, die Bank JP Morgan Chase und die Einzelhandelskette Target. Auch die US-Personalbehörde OPM hat millionenfach Daten an Angreifer verloren. In Deutschland finden vergleichbare Angriffe ebenfalls statt. Der Bundestags-Hack ist einer der seltenen Momente gewesen, in denen man öffentlich darüber geredet hat. Ansonsten wird geschwiegen.

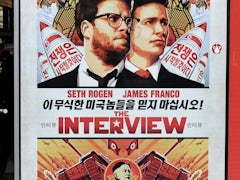

Das FBI beharrt darauf, dass Nordkorea hinter dem Hack des Sony-Netzwerks steckt. Kritiker sind davon immer weniger überzeugt und fordern Beweise. Unterstützung für das FBI kommt vom Geheimdienst NSA.

Der weltweite Schaden, der durch Cybercrime im digitalen Raum entsteht, beläuft sich einer Studie der Antivirus-Firma McAffee zufolge auf 345 Milliarden US-Dollar jährlich ( hier die Studie als PDF). Die Angreifer verfügen mitunter über detailliertes Wissen, ausreichend Zeit und genug finanzielle Mittel.

In den vergangenen Jahren sind die Hacker dazu übergegangen, gezielt nach geistigem Eigentum zu fischen, sagt Adam Segal vom einflussreichen Thinktank Council on Foreign Relations. "Die Angriffsfläche ist heutzutage viel größer und die Regierung erweckt den Eindruck, dass sie weder sich selbst noch andere beschützen kann." Also sind die Firmen selbst gefragt. Sie müssen ordentlich in digitale Absicherung investieren. Eine der großen Banken soll pro Jahr 750 Millionen Dollar ausgeben (entsprechende Stelle im Video ab 1:29:50).

"Nicht jede Firma kann diese Summen aufbringen", sagt Ottenheimer. "Vorher würde sie pleitegehen. Deswegen passiert Hacking Back auch genau jetzt." Die Betroffenen seien zur Überzeugung gelangt, dass eine gute Offensive durchaus sinnvoll sein könne. "Wenn man weiß, dass es sich beim Angreifer um eine kleinere Gruppe handelt, kann man sie mit Hacking Back verscheuchen." Es gibt andere Ziele, die sich nicht wehren.

Durch Gegenangriffe geraten Unschuldige ins Visier

Lee, der Mann von der Luftwaffe, hält das Konzept des Rache-Hackens für bedenklich. "Es ist rein wirtschaftlich gesehen schlecht investiertes Geld", sagt er. "Man braucht Personen, die sich sehr gut auskennen. Man muss die Operation am Laufen halten. Man braucht juristische Unterstützung. All das ist wahnsinnig teuer. Da ist es sinnvoller, dieses Geld in eine vernünftige Sicherung der Systeme zu investieren", sagt er.

Die Experten nennen weitere Probleme: "Wenn ich sehe, dass meine Daten auf fremden Netzwerken sind, kann ich gleich davon ausgehen, dass sie bereits mehrfach kopiert wurden", sagt Segal. Warum also noch angreifen? Hinzu komme, dass Hacker für ihre Angriffe oft Rechner von unbeteiligten Dritten nutzten. Das heißt: Der Gegenangriff kann auch diese Personen treffen, die nicht involviert sind. Das werde billigend in Kauf genommen.

Doch zu den Aufgaben eines Chefs gehöre es nun einmal, die Firma zu beschützen, sagt David Wilson, der das US-Verteidigungsministerium und die NSA in juristischen Fragen beraten hat. "Wenn die Angreifer in den Netzwerken bleiben, greift das Recht auf Selbstverteidigung", sagt er. Ob das Zurückhacken illegal sei, hänge von vielen Faktoren ab. Man könne zum Beispiel argumentieren, dass man eine implizite Erlaubnis habe, einen fremden Server zu übernehmen, wenn von diesen Servern ein Angriff ausgehe. "Das muss vor Gericht entschieden werden, aber so könnte man sich juristisch verteidigen."

In vielen Firmen, in denen zurückgehackt wird, gebe es eine Ansage aus der Chefetage: "Macht es, aber ich will nichts davon wissen." Das sei der falsche Ansatz. Es sei wichtig, dass gerade die Chefs Bescheid wissen. Sollte es zu einer Klage kommen, müssten sie die Entscheidungen begründen können. Und sie müssten sagen können: "Wir haben unsere Systeme so gut gesichert, wie wir konnten. Die meisten Firmen scheitern schon an diesem Punkt."