Es klingt wie eine Szene aus einer Hollywood-Serie, zum Beispiel Homeland, Staffel 2, Folge 10. Der Vizepräsident stirbt, weil ein Hacker aus der Ferne dessen Herzschrittmacher manipuliert. Ist das Szenario übertrieben? Hollywood quillt schließlich über vor Hacker-Angriffen, die nichts mit der Realität zu tun haben. In diesem Fall lautet die Antwort aber: Alles möglich, Menschenleben sind potentiell durchaus in Gefahr.

Wie real das Szenario ist, das hat sich nun in den USA gezeigt. Der US-Pharmakonzern Abbott verschickte am 28. August einen entsprechenden Brief an viele Ärzte (hier als PDF). Dabei handelt es sich um eine Rückrufaktion, wie die zuständige US-Arznei- und Lebensmittelbehörde FDA mitteilt.

Rückrufaktion in die Wege geleitet

Die Überschrift des Briefs lautet: "Wichtige Cybersicherheits-Mitteilung". Die Ärzte werden auf eine neue Firmware-Version für Herzschrittmacher hingewiesen, da in der bisherigen Version Schwachstellen enthalten seien. Eine Firmware ist vergleichbar mit einer Software. Sie regelt, wie die Elektronik eines Gerätes funktioniert.

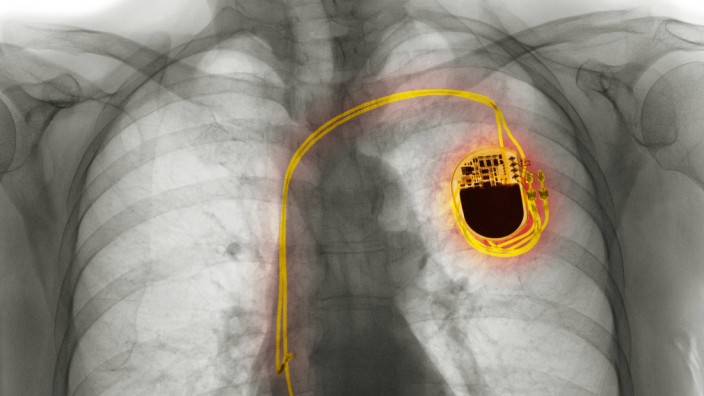

Herzschrittmacher regeln das Tempo des Herzschlags. Schlägt es zu langsam, bekommt der Mensch zu wenig Sauerstoff. Eine Batterie, die zehn Jahre hält, versorgt das Herz mit elektrischen Signalen. In regelmäßigen Kontrollen prüft ein Arzt, ob die Funktionen des Herzschrittmachers weiterhin intakt sind - dazu legt er einen Programmierkopf auf die Haut des Patienten und kann die Daten auslesen.

Über den Programmierkopf soll jetzt auch das Update installiert werden. Die Maßnahme dauere laut Abbott drei Minuten. Das Gerät schalte sich in eine Art Ruhezustand mit vorgegebener Herzfrequenz.

Nach Schätzungen der Arznei- und Lebensmittelbehörde FDA sind in den USA 465 000 Geräte betroffen. Ein Sprecher des Konzerns sagte in einem Interview mit BBC, dass weltweit bis zu 745 000 Menschen das Update brauchen könnten. Auf eine Anfrage von SZ.de zu Zahlen für Deutschland antwortete Abbott bislang nicht.

Hacker könnten die Schwachstelle ausnutzen, um "unerlaubten Zugriff" über Funksignale zu bekommen - und das Gerät sowohl lahmlegen als auch die Batterie leeren. Dafür müssten sich die Hacker allerdings in der Nähe des Patienten befinden.

Bislang zweiter Fall

Es ist bislang der zweite Fall, in dem in einem öffentlichen Brief auf Schwachstellen in medizintechnischen Produkten des eigenen Konzerns hingewiesen wird. Bereits im Oktober 2016 warnte das Unternehmen Johnson & Johnson vor einer Sicherheitslücke in Insulinpumpen.

Die zunehmende Vernetzung von technischen Geräten bringt Vorteile. Moderne Herzschrittmacher können effizienter und angenehmer in der Benutzung werden. Sie können zum Beispiel ihre Leistungsfähigkeit anpassen - wenn Menschen joggen und sich deshalb der Herzschlag verändert.

Doch gerade im Medizinbereich können die Konsequenzen so verheerend sein, dass auf IT-Sicherheit spezialisierte Experten einen zusätzlichen hippokratischen Eid formuliert haben, um Menschenleben zu schützen. Fehler ließen sich nicht verhindern - anstatt diese zu verschweigen, müsse man sich dazu verpflichten, schnell neue Versionen zur Verfügung zu stellen und die Systeme generell sicherer konzipieren.

Im Brief stellt Abbott klar, dass es derzeit keine konkreten Fälle gebe, in denen diese Schwachstellen ausgenutzt worden seien. Außerdem habe das für öffentliche Sicherheit zuständige US-Ministerium für Heimatschutz darauf hingewiesen, dass ein Angriff dieser Art "hochkomplex" sei.

IT-Sicherheitsexperten wie Matthew Green von der Johns Hopkins University in den USA warnen bereits davor, dass Angriffe auf medizintechnische Geräte deutlich gefährlicher werden könnten. So wurden Updates im vergangenen Jahr über Server ausgeliefert, die nur unzureichend abgesichert waren. Gelingt es Angreifern, diesen Server zu übernehmen, könnten fehlerhafte Updates mit Fehlfunktionen aus der Ferne installiert werden.