Wenn es um mögliche Bedrohungen aus dem Cyberspace geht, sind Superlative meist nicht weit: Als "Super-Cyberwaffe" oder die "komplizierteste Spionage-Software der Welt" bezeichnen einige Medien bereits das "Flame" genannte Schadprogramm, dessen Entdeckung die IT-Sicherheitsfirma Kaspersky am Montag bekannt gab. Das russische Anti-Viren-Unternehmen hatte die Software im Auftrag der International Telecommunications Union der Vereinten Nationen untersucht.

Die Software, deren Existenz inzwischen auch andere Anti-Viren-Firmen bestätigen, soll bis zu 5000 Rechner infiziert haben und es ermöglichen, das Nutzungsverhalten der Computer-Besitzer genau auszuspionieren. Da der Trojaner äußert komplex ist und fast ausschließlich auf Rechnern im Nahen Osten und der arabischen Welt gefunden wurde, ziehen einige Experten bereits Parallelen zum Stuxnet-Virus, mit dessen Hilfe das iranische Atomprogramm sabotiert worden sein soll. Doch hält diese Theorie einer Überprüfung stand? Die wichtigsten Fragen und Antworten.

[] Was ist Flame genau?

Obwohl die Software bereits jetzt als "Cyberwaffe" bezeichnet wird, ist dieser Begriff irreführend: Anders als Stuxnet dient das Programm nicht dazu, bestimmte Prozesse zu manipulieren. Vielmehr spioniert es die infizierten Computer ohne Wissen ihrer Benutzer aus, ist also ein Trojaner. Flame sucht prinzipiell allerdings offenbar nicht nach bestimmten Informationen, sondern kann je nach Einsatzzweck feinjustiert werden.

[] Welche Informationen sammelt das Programm?

Die IT-Sicherheitsfirmen, die das Programm analysiert haben, zählen verschiedene Einsatzformen auf. So kann Flame zum Beispiel das eingebaute Mikrofon eines PCs einschalten, um so die Umgebung abzuhorchen. Neu ist, dass Flame offenbar auch nach offenen Bluetooth-Verbindungen sucht, um externe Geräte wie Headphones oder so verbundene Handys anzusteuern und auszuhorchen. Die Software kann ebenfalls Screenshots von geöffneten Programmen machen, und dies nach einem ziemlich ausgeklügelten Muster: Bei Chat-Software fotografiert das Programm den Bildschirm in schnelleren Abständen als bei E-Mail-Anwendungen. So kann der Verlauf einer Unterhaltung genau protokolliert werden. Eine weitere Funktion ermöglicht es, Passwörter über das verwendete Netzwerk auszulesen. Dies ist besonders effektiv, wenn der Computer eines Systemadministrators infiziert wurde.

[] Wer ist betroffen?

Kaspersky hat Flame nach eigenen Angaben auf etwa 600 Rechnern entdeckt, diese gehören Einzelpersonen, Unternehmen, Universitäten oder Regierungen. Dass aber vor allem Computer in Iran, dem Westjordanland, Sudan, Syrien, Libanon, Saudi-Arabien und Ägypten betroffen sind, deutet auf einen recht zielgenauen Einsatz hin - allerdings nennt das IT-Sicherheitsunternehmen Symantec auch Ungarn als eines der Hauptziele. Womöglich sollten nur ein paar Dutzend Rechner ausgespäht werden.

[] Wie verbreitet sich der Trojaner?

Das ist noch unklar - IT-Analysten zufolge verbreitet sich zumindest die sichergestellte Version des Programms nicht automatisch. Kim Zetter von Wired.com vermutet, dass die Macher auf diese Weise eine Ausbreitung des Programmes verhindern wollten, um einer Entdeckung wie bei Stuxnet möglichst lange vorzubeugen. Die Infektion selbst könnte durch präparierte E-Mails und Webseiten, aber auch durch einen USB-Stick oder bereits betroffene Rechner eines Netzwerks stattgefunden haben.

[] Warum ist Flame so ungewöhnlich?

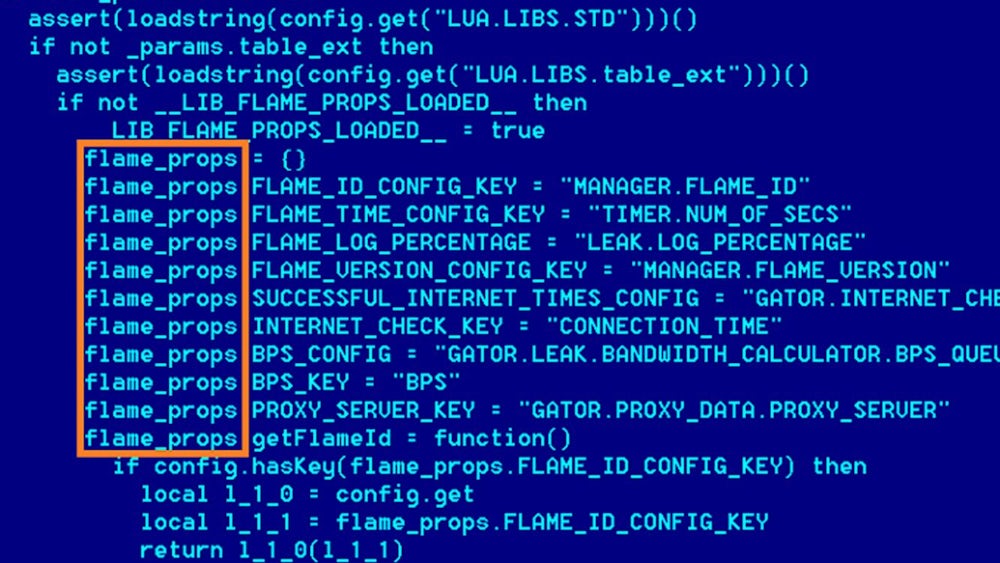

Kaspersky-Sicherheitsexperte Alexander Gostev bezeichnet Flame im Gespräch mit Wired.com als "ziemlich fantastisch und unglaublich in Sachen Umfang". Neben den unterschiedlichen Spionagefunktionen ist vor allem die Architektur ungewöhnlich: Mit 20 Megabyte ist das Programm deutlich größer als Stuxnet mit seinen 500 Kilobyte. Die Installationsdatei, die eingeschleust wird, ist nur sechs Megabyte groß, enthält aber noch 20 Module, die sich entpacken und zielgenau einsetzen lassen. Weiterhin besitzt es verschiedene Datenbanken und Verschlüsselungsformen. "Es wird zehn Jahre dauern, bis wir alles verstanden haben", erklärte Gostev.

[] Wo ist die Verbindung zu Stuxnet?

Die iranische Agentur für Datensicherheit hat eine Warnung vor Flame herausgegeben und erklärt, der Trojaner habe eine enge Verbindung mit Stuxnet und sei womöglich für den Cyberangriff auf ein wichtiges Ölexport-Terminal verantwortlich. Da das Thema Cyberkrieg derzeit in Teheran häufig für die Durchsetzung einer eigenen, strikteren Internet-Richtlinie verwendet wird, sind solche Aussagen allerdings mit Vorsicht zu betrachten.

Ähnlichkeiten zwischen den Programmen gibt es in der Verbreitung über Druckernetzwerke und einem bestimmten Angriffsweg bei der Infektion über USB-Sticks. Insgesamt ist Flame allerdings komplett anders als Stuxnet konzipiert, weshalb zumindest ein anderes Team am Werk gewesen sein dürfte. Ob dies Zugriff auf bestimmte Module hatte, die auch die Stuxnet-Macher verwendeten, wird eine genauere Analyse zeigen. Auch wenn die ersten registrierten Infektionen aus dem Jahr 2010 stammen, könnte Flame IT-Sicherheitsexperten zufolge bereits 2007 programmiert worden sein - dies ist auch die Entstehungszeit, die Stuxnet und seinem Abkömmling Duqu zugeschrieben wird.

[] Wer steckt dahinter?

Der Industrie-Schädling Stuxnet soll in einer Zusammenarbeit zwischen den USA und Israel entwickelt worden sein. Sie werden auch jetzt als mögliche Verantwortliche genannt, auch wenn Kaspersky und Co. dies nicht explizit schreiben. Die Verbreitung des Programmes legt bislang nahe, dass Rechner im Nahen Osten Ziel der meisten Attacken waren. Nahrung für eine israelische Urheberschaft gibt auch die Aussage von Moshe Ya'alon, dem Stellvertreter des israelischen Premierministers Benjamin Netanjahu. Dieser sagte, auf Flame angesprochen: "Für jeden, der die iranische Bedrohung als wichtige Bedrohung ansieht, ist es angemessen, unterschiedliche Schritte dagegen zu unternehmen, einschließlich diesem."

Fest steht: Mit technischen Mitteln alleine wird es schwierig sein, die Autorenschaft des Programms festzustellen. Flame schickt seine Daten an mindestens 80 verschiedene Server und Domain-Namen. Dies macht es sehr schwierig, Weg und Ziel der ausgelesenen Informationen nachzuvollziehen.